Anotación importante.

Si, es publicidad, pero no del todo. Es subforo de informática, el único interesante para mí, está viviendo sus tiempos malos. Quiero darle algo de vida, por eso decidí publicar algunos artículos de mi canal.

NO SOY ESPAŃOL, si veis algún error orográfico indicármelo sin ofender, estaría agradecido.

AL-SHOP en GSMSPAIN.

💬CONTACTO (telegram)

@aldnoahz - mi telegram personal

@aldnoahz - mi telegram personal @tecno_shop - canal de ventas

@tecno_shop - canal de ventas @tecno_hacking_es - canal de tecnología, seguridad y DarkNet.

@tecno_hacking_es - canal de tecnología, seguridad y DarkNet.Debes estar logueado para poder ver los enlaces.

Fuente - Debes estar logueado para poder ver los enlaces.

Si las personas no pueden encontrar algo en Google, piensan que nadie puede encontrarlo. No es así.

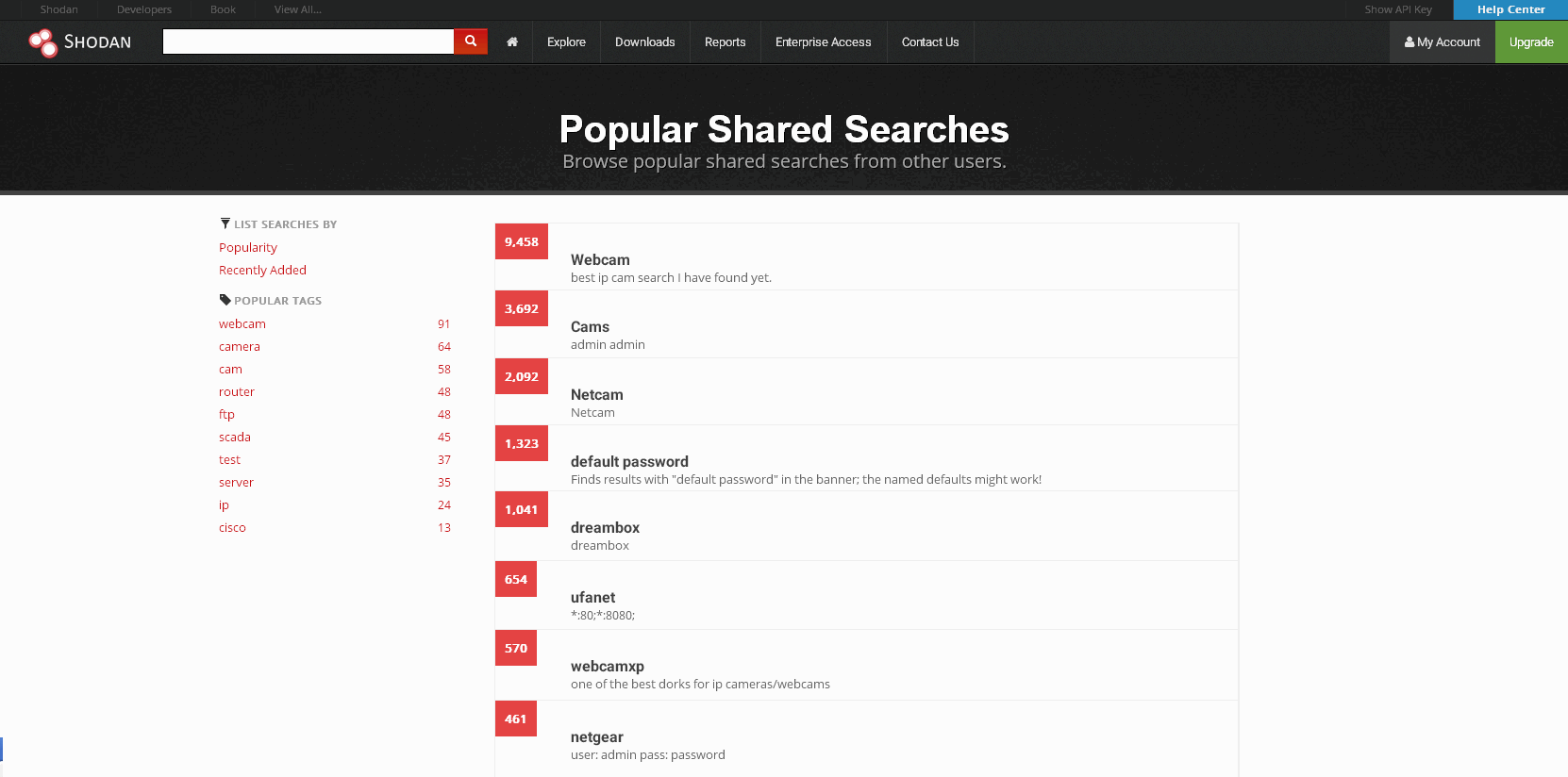

A diferencia de Google, que busca sitios simples en la web, Shodan trabaja con canales en la sombra de Internet. Este es un tipo de Google "negro", que le permite buscar servidores, cámaras web, impresoras, enrutadores y una variedad de equipos que están conectados a Internet y forman parte de él.

Shodan funciona las 24 horas del día, los 7 días de la semana, recolectando información sobre 500 millones de dispositivos y servicios conectados cada mes.

Es increíble lo que puedes encontrar en Shodan con una simple consulta. Innumerables semáforos, cámaras de seguridad, sistemas de domótica, sistemas de calefacción, todos conectados a Internet y fácilmente detectables.

Los usuarios de Shodan encontraron un parque acuático, estación de servicio, enfriador de vino y sistema de control de crematorios. Con la ayuda de Shodan, los expertos en ciberseguridad incluso encontraron sistemas de comando y control para centrales nucleares y un acelerador de partículas atómicas.

Y especialmente notable en Shodan con sus capacidades aterradoras es el hecho de que muy pocos de los sistemas mencionados tienen al menos algún tipo de sistema de seguridad.

Si realiza una búsqueda simple de "contraseńa predeterminada", puede encontrar un número infinito de impresoras, servidores y sistemas de control con el nombre de usuario "admin" y la contraseńa "1234". Muchos sistemas conectados no tienen ni requisitos de acceso en absoluto: puede conectarse a ellos usando cualquier navegador.

Dan Tentler, un experto independiente en penetración de sistemas, el ańo pasado en la Conferencia de Seguridad Cibernética de Defcon, demostró cómo usó Shodan para encontrar sistemas de control para enfriadores evaporativos, calentadores de agua a presión y puertas de garaje.

Además, encontró un lavadero de autos que se podía encender y apagar, y una arena de hielo en Dinamarca que se podía descongelar con solo tocar un botón. En una ciudad, todo un sistema de gestión de red de carreteras estaba conectado a Internet, y con un solo equipo podría ponerse en "modo de prueba". Y en Francia, encontró un sistema de control de energía hidroeléctrica con dos turbinas, cada una de las cuales genera 3 megavatios.

Cosas terribles pueden pasar si caen en las manos equivocadas. Esto puede causar dańos graves.

Entonces, żpor qué todos estos dispositivos están conectados a la red y casi sin protección? En algunos casos, como las cerraduras de las puertas controladas por iPhone, generalmente se piensa que son muy difíciles de encontrar. Y luego la seguridad se considera un residuo.

Un problema más grave es que muchos de estos dispositivos no deberían estar en línea. Las empresas a menudo compran dispositivos que usan una computadora para controlar, por ejemplo, un sistema de calefacción. żCómo conectar una computadora a un sistema de calefacción? En lugar de conectarse directamente en muchos departamentos de TI, simplemente se conectan los dos al servidor web y, sin saberlo, los revela al mundo entero.

Por supuesto, simplemente no hay seguridad en tales cosas. Pero, antes que nada, no tienen lugar en Internet".

Pero por otra parte es que Shodan se usa casi por completo para buenos propósitos.

La persona que creó Shodan solo por diversión hace tres ańos, limitó el número de solicitudes a 10 sin una cuenta y a 50 con una cuenta. Si desea aprovechar el poder de Shodan, Matherly le pedirá más información sobre sus objetivos y el pago.

Los principales usuarios de Shodan son los probadores de penetración, los expertos en seguridad, los investigadores y la policía. Shodan también puede aprovecharse de los malos, pero es que los cibercriminales generalmente tienen acceso a botnets, grandes colecciones de computadoras infectadas que pueden hacer lo mismo, pero en secreto.

Hoy, la mayoría de los ciberataques se centran en robar dinero y propiedad intelectual. Los malos aún no han tratado de dańar a alguien haciendo explotar un edificio o apagando los semáforos.

Los expertos en seguridad esperan evitar tales situaciones al identificar estos dispositivos y servicios conectados inseguros con Shodan y alertar a sus propietarios de vulnerabilidades. Mientras tanto, muchas cosas en Internet sin ninguna seguridad simplemente se sientan y esperan el ataque.